type

status

date

slug

summary

tags

category

icon

password

Catagory

Materials

Retired

Retired

Due date

Jan 16, 2024 05:34 AM

Status

Belong in

Progress

Using to find the hidden directory.

遠端登入該windows主機

找到flag1

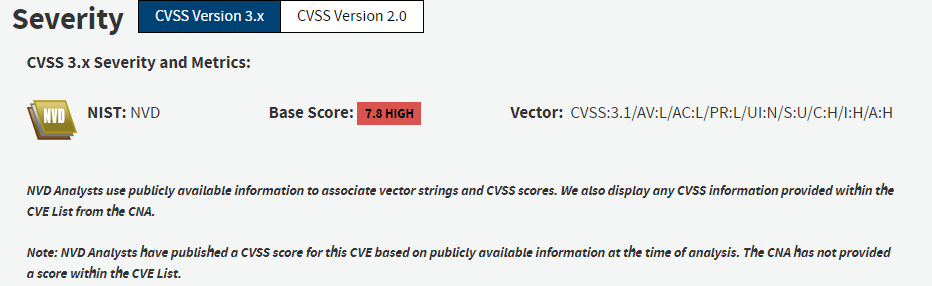

Using 弱點,此弱點利用 Windows Certificate Dialog繞過 UAC(User Account Control)機制,並取得NT AUTHORITY\SYSTEM

找出flag2的位置

使用 ,使用exploit/multi/script/web_delivery,產生reverse shell payload及server

檢查攻擊機PORT有沒有被占用

可以透過下列的方式傳送payload到victim

【方法一】

【方法二】

在victim上直接連metasploit上架的server

Reference

- 作者:ji3g4gp

- 連結:https://gpblog.vercel.app//article/Try-Hack-Me-Blaster

- 著作權:本文採用 CC BY-NC-SA 4.0 許可協議,轉載請註明出處。